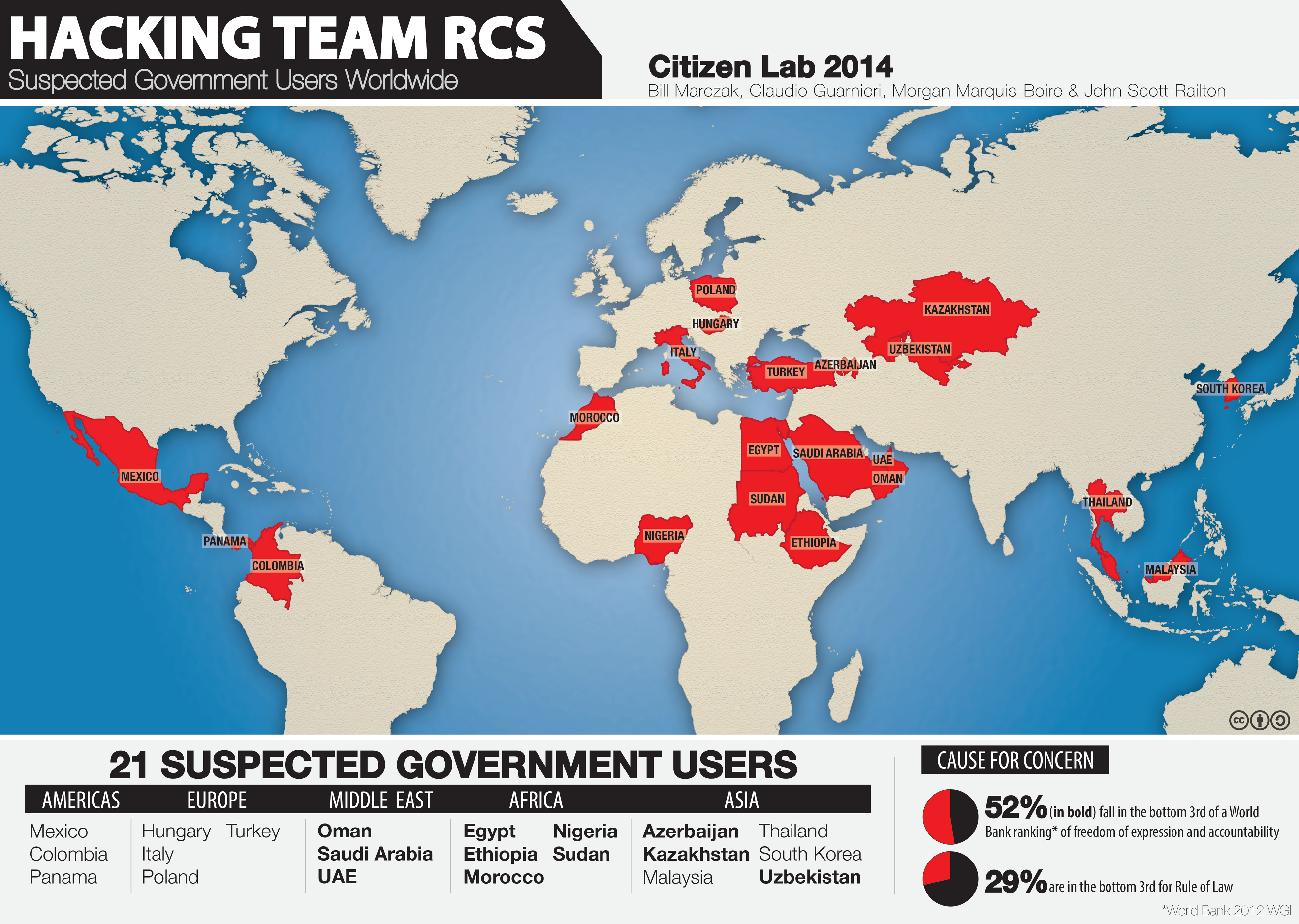

Polscy internauci szpiegowani przez władzę?

Jak informuje Gazeta Polska

Citizenlab opisuje oprogramowanie firmy Hacking Team Srl, zarejestrowanej w Mediolanie. Spółka założona została w 2003 r. przez Włochów Valeriano Bedeschiego i Davida Vincezettiego.

https://citizenlab.org/2014/02/mapping-hacking-teams-untraceable-spyware/

Co opisywane oprogramowanie potrafi?

https://wikileaks.org/spyfiles/files/0/31_200810-ISS-PRG-HACKINGTEAM.pdf

W kontekście rządowego szpiegostwa warto wspomnieć jeszce o paru kwestiach.

Wikileaks w Spyfiles wymienia polską firmę Macro-System Company.

http://www.macrosystem.pl/index.php?action=gov

Jakiś czas temu zdumienie wzbudził „nudny” projekt ustawy „o zmianie ustawy o Agencji Bezpieczeństwa Wewnętrznego oraz Agencji Wywiadu”

druk 633

http://www.sejm.gov.pl/sejm7.nsf/druk.xsp?documentId=B45EFC40CC943401C1257A48003F954E

„Nowelizacja ustawy o Agencji Bezpieczeństwa Wewnętrznego wygląda dość niewinnie, dopóki nie przyjrzy jej się prawnik. Wówczas z nic nie znaczących numerków wyłania się obraz przepisów, które mogą stanowić wstęp do wykorzystywania np. szkodliwego oprogramowania w ramach działań służb specjalnych” – pisze Dziennik Internautów.

http://di.com.pl/news/46160,0,ABW_podrzuci_obywatelowi_trojana_Coz_niewykluczone.html

"otwiera się furtka dla stosowania przez ABW również wszelkiego rodzaju koni trojańskich, którymi – być może – Agencja będzie chciała infekować komputery obywateli, by np. wykryć sprawców…" – pisze Piotr Waglowski

http://www.prawo.vagla.pl/node/9837

Kiedy prasa informowała o zatrzymaniu przez ABW 21-letniego Artura Ł. przy okazji przeczytaliśmy

"Agencja Bezpieczeństwa Wewnętrznego – która ma specjalny zespół monitorujący internet- od kilkunastu miesięcy obserwowała aktywność Artura Ł."

http://wyborcza.pl/1,75478,12132058,_Bagnet_na_bron__w_reku_Koran___czyli_polski_dzihad.html

- Blog

- Zaloguj się albo zarejestruj aby dodać komentarz

- 1502 odsłony

Komentarze

Źle oceniony komentarz

Komentarz użytkownika markiza nie został doceniony przez społeczność niepoprawnych.. Odsuwamy go troszkę na dalszy plan.

...26 Lutego, 2014 - 08:25

Zatem zalecana powściągliwość w mowie,pardon piśmie.

markiza

@Kowalsky

26 Lutego, 2014 - 09:01

Witam

Świetne uzupełnienie do mojego cyklu o manipulacji internetem.

Firma Macro System zbyt często mi się przewija w tym temacie. Warto się nią bliżej zainteresować. Bo zainteresowanie winno być dwustronne. Nie tylko z ich strony.

Pozdrawiam

JK

Przepłynąłeś kiedyś sam ocean? Wokół tylko morze. Stajesz oko w oko ze swoim przeznaczeniem.

Wreszcie dorównaliśmy największym potęgom technologicznym,

26 Lutego, 2014 - 15:05

takim jak Meksyk, Kazachstan i Etiopia.

PPzdr.